-

- Downloads

Merge branch 'main' into develop

No related branches found

No related tags found

Showing

- communication/.gitkeep 0 additions, 0 deletionscommunication/.gitkeep

- communication/Charte graphique Madis cyber.pptx 0 additions, 0 deletionscommunication/Charte graphique Madis cyber.pptx

- communication/Charte-graphique-madis-cyber.png 0 additions, 0 deletionscommunication/Charte-graphique-madis-cyber.png

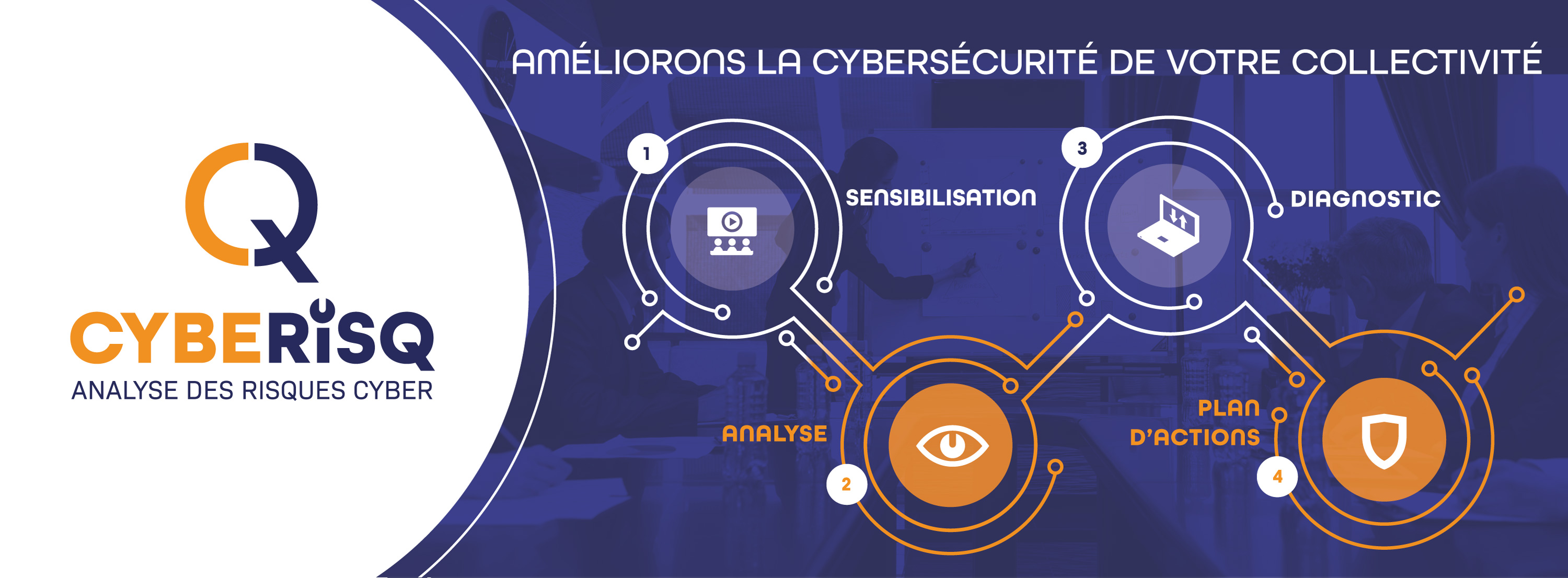

- communication/Cyberisq-RS - 1.png 0 additions, 0 deletionscommunication/Cyberisq-RS - 1.png

- communication/Cyberisq-cover-Facebook.jpg 0 additions, 0 deletionscommunication/Cyberisq-cover-Facebook.jpg

- communication/Cyberisq-flyer-A5-hd.pdf 0 additions, 0 deletionscommunication/Cyberisq-flyer-A5-hd.pdf

- communication/Cyberisq-flyer-A5-web.pdf 0 additions, 0 deletionscommunication/Cyberisq-flyer-A5-web.pdf

- communication/Cyberisq-flyer-A5.jpg 0 additions, 0 deletionscommunication/Cyberisq-flyer-A5.jpg

- communication/Cyberisq-logo.jpg 0 additions, 0 deletionscommunication/Cyberisq-logo.jpg

- communication/Cyberisq-logo.pdf 1975 additions, 0 deletionscommunication/Cyberisq-logo.pdf

- communication/Cyberisq-logo.png 0 additions, 0 deletionscommunication/Cyberisq-logo.png

- communication/Favicon-madis-cyber.ai 6484 additions, 0 deletionscommunication/Favicon-madis-cyber.ai

- communication/Logo final madis cyber.ai 6578 additions, 0 deletionscommunication/Logo final madis cyber.ai

- communication/Logo final madis cyber.jpg 0 additions, 0 deletionscommunication/Logo final madis cyber.jpg

- communication/Logo final madiscyber.png 0 additions, 0 deletionscommunication/Logo final madiscyber.png

- communication/Présentation Kit de promotion Cyberisq.pdf 0 additions, 0 deletionscommunication/Présentation Kit de promotion Cyberisq.pdf

- communication/gabarit PowerPoint Cyberisq.pptx 0 additions, 0 deletionscommunication/gabarit PowerPoint Cyberisq.pptx

- communication/gabarit couverture Word Cyberisq.docx 0 additions, 0 deletionscommunication/gabarit couverture Word Cyberisq.docx

- communication/gabarit page Word Cyberisq.docx 0 additions, 0 deletionscommunication/gabarit page Word Cyberisq.docx

- docs/docutilisateur.md 35 additions, 31 deletionsdocs/docutilisateur.md

communication/.gitkeep

0 → 100644

File added

75 KiB

communication/Cyberisq-RS - 1.png

0 → 100644

770 KiB

communication/Cyberisq-cover-Facebook.jpg

0 → 100644

525 KiB

communication/Cyberisq-flyer-A5-hd.pdf

0 → 100644

File added

communication/Cyberisq-flyer-A5-web.pdf

0 → 100644

File added

communication/Cyberisq-flyer-A5.jpg

0 → 100644

308 KiB

communication/Cyberisq-logo.jpg

0 → 100644

156 KiB

communication/Cyberisq-logo.pdf

0 → 100644

File added

communication/Cyberisq-logo.png

0 → 100644

107 KiB

communication/Favicon-madis-cyber.ai

0 → 100644

This diff is collapsed.

communication/Logo final madis cyber.ai

0 → 100644

This diff is collapsed.

communication/Logo final madis cyber.jpg

0 → 100644

915 KiB

communication/Logo final madiscyber.png

0 → 100644

26.9 KiB

File added

File added

File added

File added